[dropcap]E[/dropcap]l experto Aamir Lakhani, de la empresa de seguridad Fortinet, explica que el nuevo ransomware conocido como Petya está diseñado para explotar las mismas vulnerabilidades de los ataques de WannaCry el pasado mayo.

Aquí el informe:

En este momento estamos rastreando una nueva variante de ransomware conocida como Petya que está afectando vulnerabilidades en todo el mundo. Actualmente tiene un impacto en una amplia gama de industrias y organizaciones, incluyendo infraestructura crítica como energía, banca y sistemas de transporte. Se trata de una nueva generación de ransomware diseñado para aprovechar oportunamente las recientes vulnerabilidades y explotaciones.

Esta versión actual apunta a las mismas vulnerabilidades que fueron explotadas durante el reciente ataque de WannaCry el pasado mayo. Este último ataque, conocido como Petya, es algo a lo que nos referimos como un ransomworm. Esta variante, en lugar de dirigirse a una sola organización, utiliza un enfoque amplio que se dirige a cualquier dispositivo que su gusano pueda encontrar y sea capaz de explotar.

Parece que este ataque se inició con la distribución de un documento de Excel que explota una conocida vulnerabilidad de Microsoft Office. Una vez que un dispositivo se infecta a través de este vector, Petya comienza a aprovechar la misma vulnerabilidad utilizada por WannaCry para propagarse a otros dispositivos.

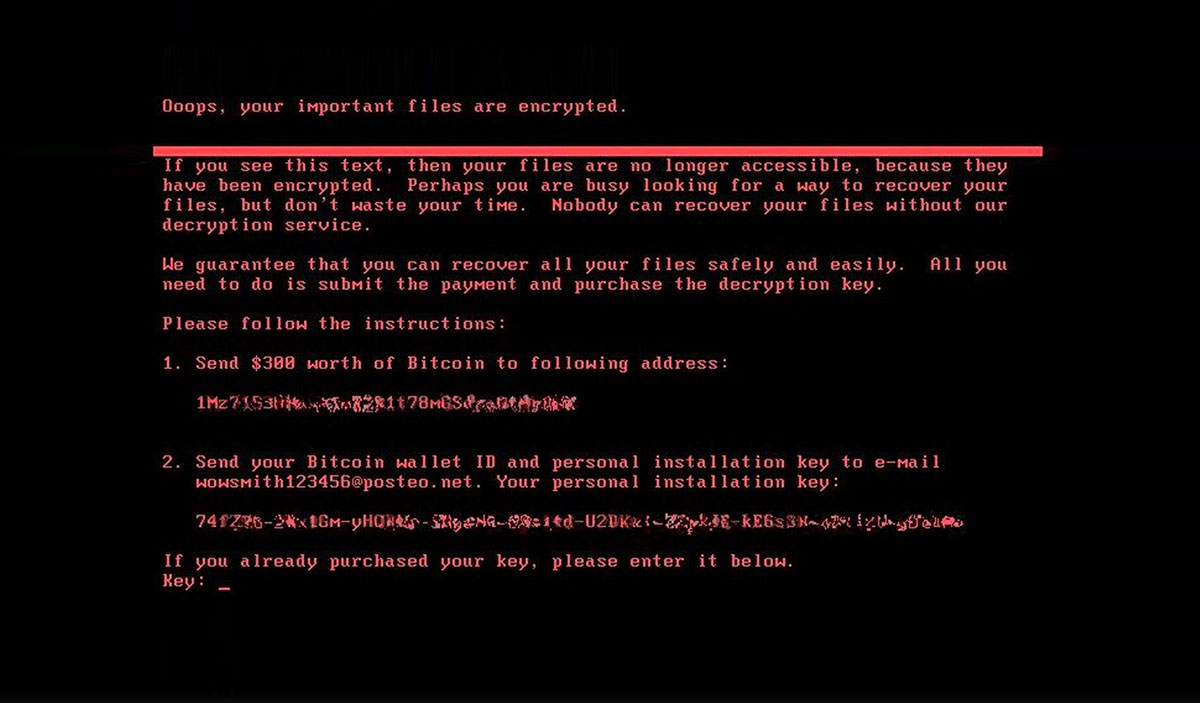

El comportamiento semejante a un gusano que exhibe este malware se debe a su detección activa para un servidor SMB. Parece que se está extendiendo a través de EternalBlue y WMIC. Una vez que un dispositivo vulnerable ha sido dirigido, Petya parece afectar el registro de arranque principal (MBR, por sus siglas en inglés) durante el ciclo de infección. Luego proporciona al usuario una nota de rescate que dice: “Sus archivos ya no son accesibles porque han sido encriptados”, mientras exige un pago aproximado de USD $300 de rescate en la moneda digital Bitcoin. Después especifica que apagar la computadora dará lugar a la pérdida completa del sistema.

Esta es una táctica distinta a la que se ve en otras versiones de ransomware, como la de un reloj de cuenta atrás o el borrador gradual de archivos de datos. Con la mayoría de los ataques de ransomware, la única pérdida potencial son los datos. Debido a que Petya altera el registro de arranque principal, el riesgo es la pérdida de todo el sistema. Además, hace el reinicio del sistema en un ciclo de una hora, agregando un elemento adicional de denegación de servicio al ataque.

Curiosamente, además de las vulnerabilidades de Microsoft Office, Petya usa el mismo vector de ataque que WannaCry, explotando las mismas vulnerabilidades de Microsoft que fueron descubiertas por los Shadow Brokers a principios de este año. Sin embargo, debido a que se utilizaron vectores de ataque adicionales en este exploit, el parche por si solo habría sido inadecuado para detenerlo completamente, lo que significa que el parche debe combinarse con buenas herramientas y prácticas de seguridad. Los clientes de Fortinet, por ejemplo, estaban protegidos de todos los vectores de ataque, ya que fueron detectados y bloqueados por nuestras soluciones ATP, IPS y NGFW. Además, nuestro equipo AV emitió una nueva firma antivirus a las pocas horas del descubrimiento para mejorar la primera línea de defensa.

Hay un par de aspectos realmente interesantes sobre este ataque. El primero es que, a pesar de la divulgación de las vulnerabilidades y parches de Microsoft, y la naturaleza mundial del ataque de WannaCry, aparentemente hay miles de organizaciones, incluyendo aquellas que manejan infraestructura crítica, que han fallado en parchear sus dispositivos. Esto también puede ser simplemente una prueba para entregar futuros ataques dirigidos a vulnerabilidades recientemente relevadas.

En segundo lugar, WannaCry no tuvo mucho éxito desde una perspectiva financiera ya que generó pocos ingresos para sus desarrolladores. Esto se debió, en parte, porque los investigadores fueron capaces de encontrar un interruptor que desactivó el ataque. La carga útil de Petya, sin embargo, es mucho más sofisticada aunque queda por ver si tendrá más éxito económico que su predecesor.

Hasta el momento, hay dos cosas claras: 1) demasiadas organizaciones practican una mala higiene en la seguridad. Cuando un exploit apunta a una vulnerabilidad conocida para la cual un parche ha estado disponible durante meses o años, las víctimas sólo pueden culparse a ellas mismas. Los elementos claves de este ataque apuntaban a las vulnerabilidades para las cuales los parches estaban disponibles durante algún tiempo. Y 2) estas mismas organizaciones tampoco disponen de herramientas adecuadas para detectar este tipo de explotaciones.

El ransomware está aquí para quedarse El aumento de ransomware, junto con una variedad sorprendente de variantes durante el año pasado, ha sido dramático. Ahora vemos y seguimos varios tipos de ransomware. Tradicionalmente, el ransomware es un ataque dirigido, lo que significa que la víctima es seleccionada de antemano y el ataque está diseñado específicamente para dirigirse a esa organización o red individual. En este caso, los recursos críticos se encriptan, como los datos, y se solicita un rescate monetario para proporcionar una clave para desbloquearlos. También hemos visto la creciente tendencia de denegación de servicios. Esto puede tomar varias formas. Primeramente, un ataque de denegación de servicio está dirigido a una organización que abruma los servicios, haciéndolos indisponibles para los clientes y usuarios. Se requiere un rescate para apagarlo.

Mirai, que fue lanzado durante el pasado agosto y septiembre, fue el mayor ataque de denegación de servicio en la historia, en parte porque apalancó cientos de miles de dispositivos IoT explotados. Recientemente, un nuevo botnet basado en IoT y similar al Mirai, llamado Hajime, utilizó dispositivos DVR explotados para dirigirse a organizaciones con un abrumador ataque DDoS combinado con una demanda de rescate para apagarlo. Hajime es un exploit de IoT de próxima generación. Es multiplataforma y actualmente soporta cinco plataformas diferentes, e incluye un kit de herramientas con tareas automatizadas, incluye listas de contraseñas dinámicas que lo hacen actualizable, e intenta imitar el comportamiento humano para hacer menos ruido de manera que pueda permanecer bajo el radar de detección.

Un giro interesante ha sido el desarrollo de ransomware como un servicio (RaaS), permitiendo a los criminales menos técnicos aprovechar la tecnología de ransomware para iniciar sus propios negocios de extorsión a cambio de proporcionar a los desarrolladores una parte de sus ganancias. Dentro de esta familia, recientemente vimos el primer ransomware de RaaS dirigido a MacOS, que hasta ahora ha permanecido en gran medida bajo el radar de los atacantes. Sin embargo, dado que el perfil de los usuarios de Mac tiende a incluir a ingenieros y ejecutivos corporativos, el advenimiento de ataques dirigidos a estos dispositivos no debería ser una sorpresa.

Lo que estamos viendo ahora son dos exploits adicionales que se agregan a la familia de amenazas de ransomware. Con WannnaCry vimos a diseñadores de ransomware por primera vez combinar ransomware con un gusano para acelerar su entrega y ampliar la escala y el alcance del ataque. Y ahora, con Petya, vemos la adición de apuntar al registro de arranque principal para subir la apuesta sobre las consecuencias de no pagar el rescate exigido, de simplemente perder archivos personales que pueden haber sido respaldados a potencialmente perder todo el dispositivo.